En un mundo donde las brechas de seguridad son noticia casi todos los días y los ataques son cada vez más sofisticados y coordinados, depender de soluciones aisladas o estrategias meramente reactivas es como intentar salvar al Titanic con un pequeño balde.

A nivel global, se estima según firmas de cybersecurity ventures que el impacto del cibercrimen crecerá de 9,22 billones USD en 2024 a 13,82 billones en 2028. ^{1,2,3}

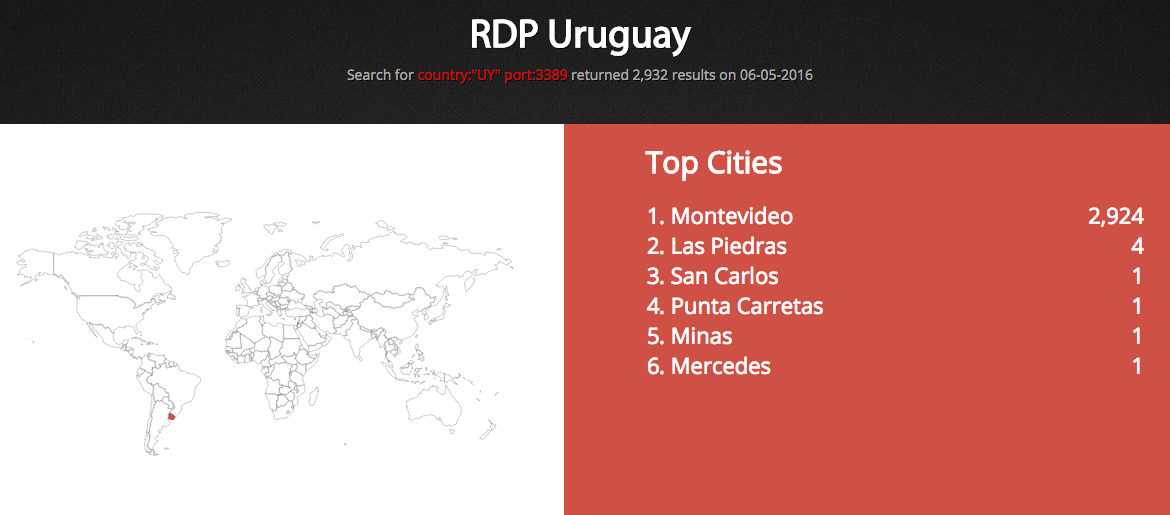

Pero no hace falta mirar tan lejos: en Uruguay, los incidentes de ciberseguridad crecieron un 65% en 2024, y en el primer semestre de 2025 se registraron 17.015 casos. ^{4,5,6} Hubo filtraciones masivas en organismos públicos y privados, con grupos locales e internacionales que actúan cada vez con más recursos.

Pero lo más alarmante es la falta de preparación: más de 150 mil organizaciones nunca evaluaron su nivel de seguridad, y el 85% no tiene políticas documentadas. ^7 Mientras tanto en 2024, los intentos de fraude afectaron a casi un millón de usuarios. La ciberseguridad moderna ya no se trata de apagar incendios, sino de tener un sistema integrado donde cada parte cumpla su rol como en una orquesta bien afinada.

Los escudos que separaron a las empresas hackeadas de las que no.

La experiencia muestra que una estrategia meramente reactiva (SOC, etc) no es suficiente en el mundo actual. Usualmente cuando cuando un incidente es identificado el daño y el impacto al negocio ya está hecho. Por este motivo se deben abordar estrategias que permitan un monitoreo más proactivo de los riesgos a los que se exponen las organizaciones. De esta forma establecer un enfoque que reduzca estos en los ambientes de producción, tanto a nivel de infraestructura (patch management) como de las aplicaciones que se ejecutan en dichos ambientes.

Esto nos lleva al concepto de Postura de Seguridad (Security Posture) de una organización, donde se unifican los distintos indicadores de riesgo con el objetivo de tener una visión holística del riesgo organizacional. Así se construye un ciclo de mejora continua, donde los riesgos se evalúan en base al impacto real en el negocio, la probabilidad de explotación y la criticidad de los activos. Ya no se trata de recibir miles de alertas sin contexto: se trata de tener información útil para actuar rápido y con foco.

Para la construcción de los indicadores asociados a la Postura de Seguridad, suele implementarse un esquema de Cybersecurity Exposure Management (CEM) que esta basado en tres pilares fundamentales y que deben trabajar de forma coordinada son: Company Security Posture, Application Security Posture e Infrastructure Security Posture. Cada uno cumple un rol distinto, pero su verdadero poder aparece cuando todos funcionan en coordinación, alimentando al CEM con información crítica.

Company security posture: el director de orquesta

La postura de seguridad corporativa traduce métricas técnicas en información comprensible para la alta dirección, de modo que las decisiones sobre inversiones en seguridad no dependan del conocimiento técnico de los directivos, sino de tener buena información.

Este componente consolida la información de todas tus herramientas y actividades para lograr una visión única del estado de la seguridad de la organización. Son tus dashboards, tu consola de comandos desde la que podemos ver la situación de seguridad y disparar acciones automatizadas o manuales.

Application security posture

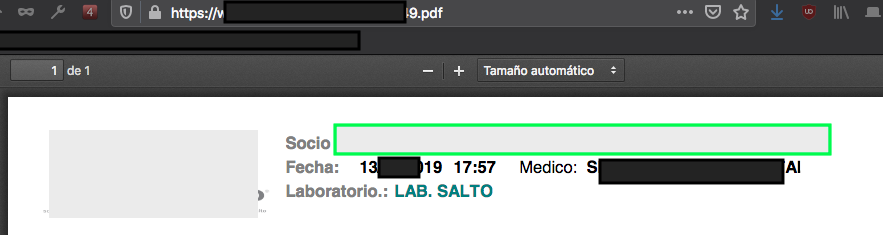

Las aplicaciones son el corazón de cualquier organización moderna. Desde el sistema de sueldos hasta la app que usan tus clientes, todo pasa por software.

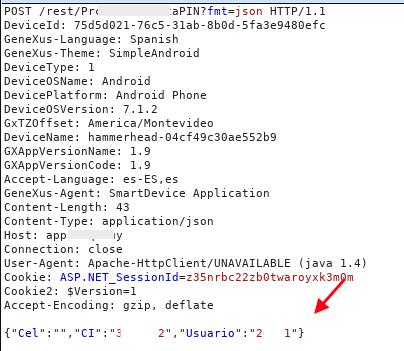

El Application Security Posture Management (ASPM) se encarga de mantener esas aplicaciones seguras a lo largo de todo su ciclo de vida. Monitorea vulnerabilidades en el código, las APIs, las dependencias y las configuraciones.

Si lo de Log4Shell en 2021 nos pareció grave, 2024 nos dio una lección más dura: el backdoor identificado en la librería XZ^{15} que afecto a miles de aplicaciones que la incluían como parte de su código, incluso aplicaciones de seguridad (ej: ssh) fueron afectadas por este problema. Una sola vulnerabilidad en la cadena de suministro puede tener consecuencias enormes. ASPM existe justamente para prevenir estos escenarios y/o acelerar su resolución.

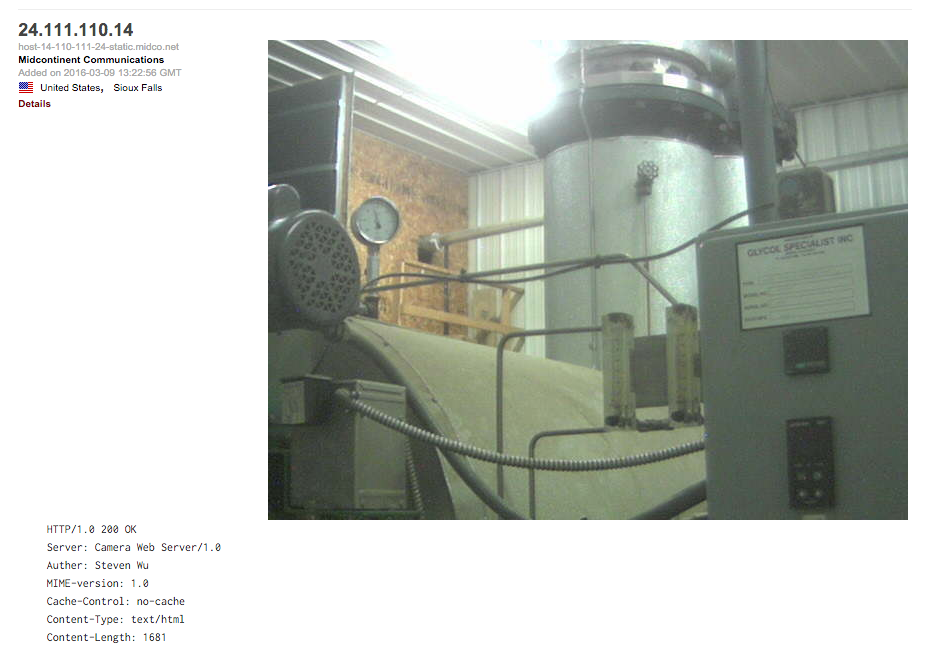

Infrastructure security posture

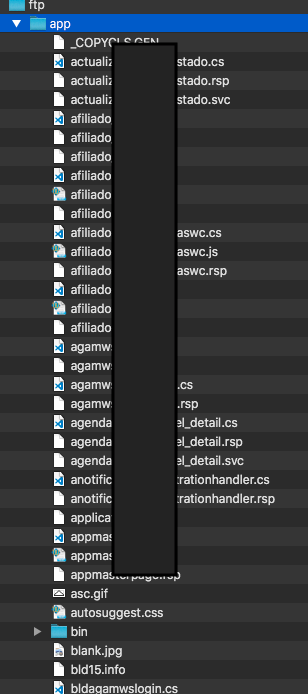

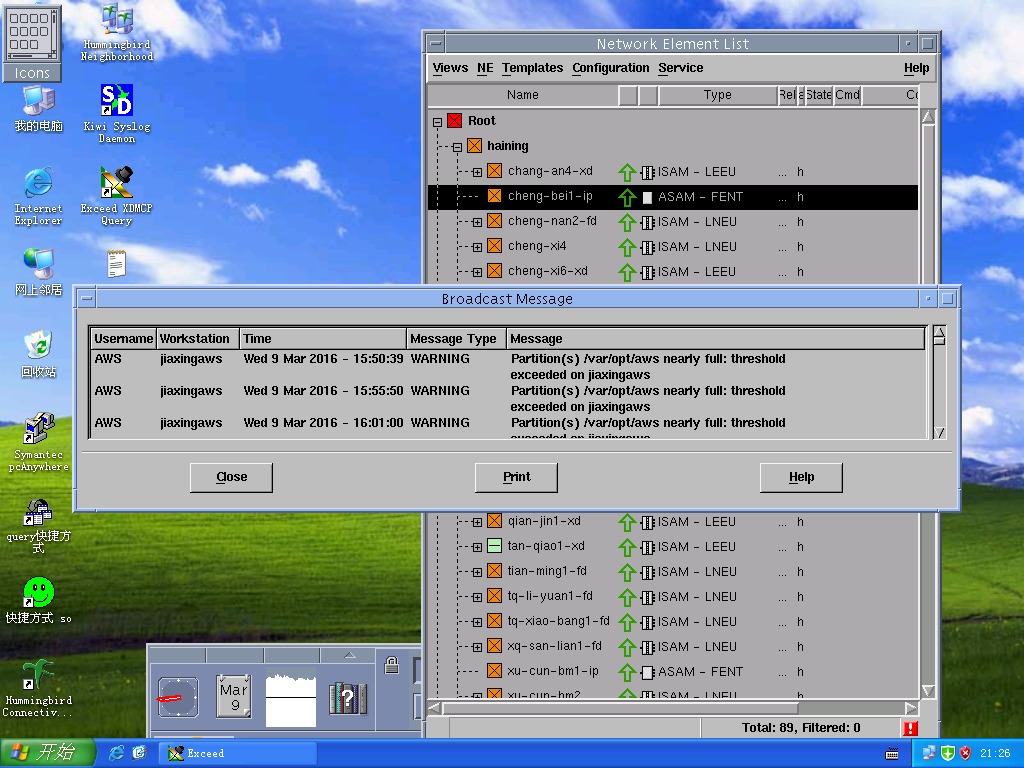

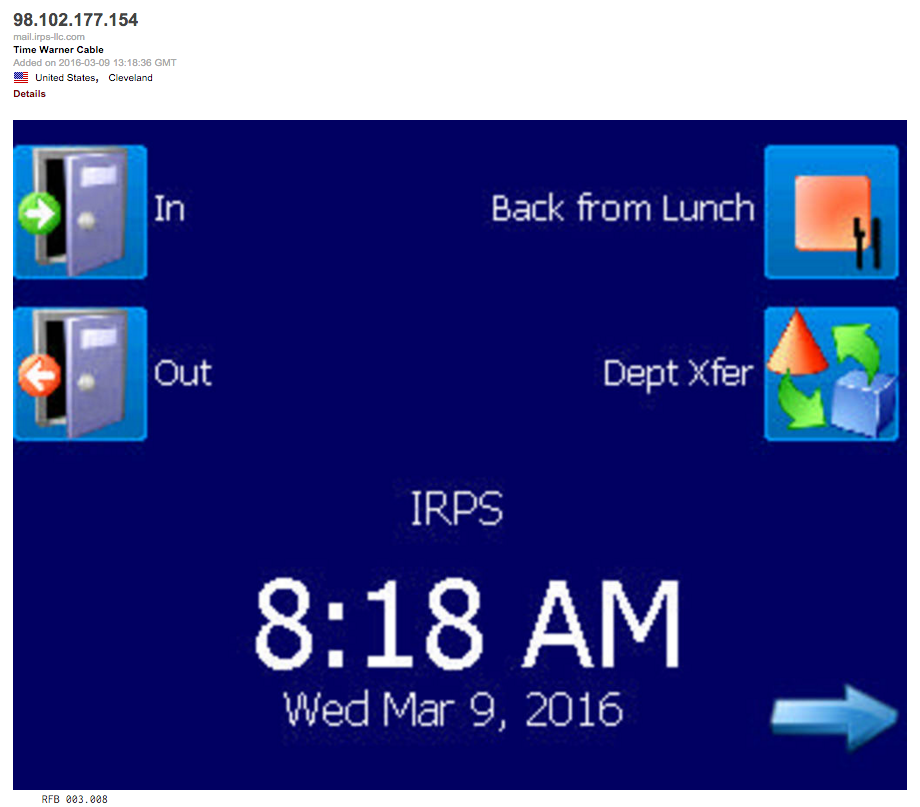

Si las aplicaciones son el corazón, la infraestructura es el esqueleto que sostiene todo. La mayor parte de la vida de una aplicación transcurre en un ambiente productivo ofreciendo los servicios para la que fue creada, y la seguridad de la organización queda definida por la íntima interacción entre la infraestructura y las aplicaciones. Por eso, verlos como elementos independientes o inconexos no es el mejor enfoque.

Gestionar la seguridad de servidores, redes y software de base, tanto en la nube como on-premise, en conjunto con las vulnerabilidades de las aplicaciones nos permite una mejor gestión de los riesgos, reduciendo la probabilidad de incidentes de seguridad.

En la era del «todo en la nube», donde una empresa puede tener recursos distribuidos entre AWS, Azure, Google Cloud y su propio datacenter, mantener una infraestructura bien protegida es indispensable.

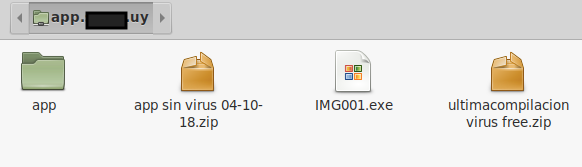

El caso Snowflake lo deja claro: el grupo UNC5537 accedió usando credenciales robadas que llevaban años circulando en la dark web. Sin autenticación multifactor, lograron comprometer millones de registros. Todo por una brecha básica que podría haberse evitado.

Cybersecurity exposure management: la visión consolidada

A partir de los resultados de los elementos antes mencionados, se integra toda esa información en el Cybersecurity Exposure Management (CEM) lo que habilita una gestión integral de nuestra Postura de Seguridad. El CEM es el motor que nos permite identificar, evaluar y priorizar riesgos en toda la organización.

Opera en cinco pasos claves: alcance, descubrimiento, priorización, validación y movilización. Escanea y evalúa riesgos continuamente, pero lo verdaderamente importante es que prioriza en función del contexto del negocio, no solo de la gravedad técnica. Una vulnerabilidad crítica en un sistema de desarrollo interno no pesa igual que una en la plataforma que procesa miles de transacciones por hora.

Los beneficios, de apagar incendios a prevenirlos

La diferencia entre una empresa que sufre brechas constantemente y una que mantiene su seguridad bajo control no es el presupuesto: es el enfoque. Este ecosistema integrado transforma la seguridad de reactiva a proactiva, y los beneficios son inmediatos y medibles.

Anticiparse en lugar de remediar

Imaginate este escenario: tu equipo de desarrollo lanza una nueva funcionalidad al e-commerce un viernes por la tarde. El lunes descubres que la actualización incluía una librería con una vulnerabilidad crítica que ya está siendo explotada en la web. Ahora tenés que hacer rollback en producción, con clientes comprando en tiempo real, perdiendo ventas y credibilidad.

Con un ecosistema integrado, esto no sucede. El Application Security Posture Management escanea automáticamente las dependencias antes del despliegue. Si detecta algo sospechoso, bloquea el paso a producción y alerta al equipo: Crisis evitada antes de que ocurra.

Ejemplo práctico: El caso de Equifax en 2017 ilustra perfectamente por qué el enfoque proactivo salva empresas. La brecha expuso información de 147 millones de personas debido a una vulnerabilidad conocida en un componente open-source (Apache Struts) que no fue parcheada a tiempo. El resultado: la compañía perdió $4 mil millones en valor de mercado y gastó más de $1.4 mil millones en costos post-brecha. Una estrategia ASPM efectiva habría identificado automáticamente esa dependencia vulnerable en producción y priorizado su remediación antes de que los atacantes la explotaran. $ 1.4 mil millones es la diferencia entre ser proactivo o reactivo.

Priorización inteligente basada en la realidad operativa

No todas las vulnerabilidades son iguales, aunque tengan el mismo puntaje CVSS. Una vulnerabilidad crítica en tu sistema de desarrollo interno no tiene el mismo impacto que la misma vulnerabilidad en tu plataforma de pagos que procesa 10,000 transacciones diarias y esta expuesta a internet.

El problema tradicional: tu escáner te arroja 2,347 vulnerabilidades. ¿Por dónde empezar? La mayoría de las empresas se ahogan en alertas y terminan ignorándolas todas o priorizando mal.

El enfoque integrado hace algo diferente, cruza datos técnicos con contexto empresarial real. Evalúa:

- ¿Está este sistema expuesto a internet o es interno?

- ¿Procesa datos sensibles de clientes o información pública?

- ¿Qué impacto tendría en el negocio si se compromete?

- ¿Existen exploits activos circulando?

- ¿Qué tan crítico es para nuestras operaciones diarias?

Un ejemplo, Caso de Kenna.VM/Cisco: Una empresa Fortune 500 del sector healthcare enfrentaba desafíos de gestión de vulnerabilidades: «demasiadas vulnerabilidades sin forma efectiva de priorizarlas» y «alto volumen de datos de seguridad sin contexto para toma de decisiones». Después de implementar Kenna.VM (ahora Cisco Vulnerability Management), la empresa pudo priorizar vulnerabilidades basándose en riesgo real, permitiendo a sus equipos de remediación enfocarse en lo que verdaderamente importaba. ^8

Minimizar riesgos sin pisar el freno

El miedo de muchas organizaciones es este: «más seguridad = menos velocidad». Pero está ampliamente demostrado que es todo lo contrario: seguridad integrada significa despliegues más seguros y más rápidos.

Cómo funciona en la práctica:

- Pre-producción: Antes de que el código llegue a producción, ya pasó por múltiples validaciones automáticas. No es un cuello de botella: son verificaciones en segundos que se ejecutan en paralelo al proceso de CI/CD.

- Visibilidad continua en producción: Una vez desplegado, el monitoreo continuo detecta cambios de configuración riesgosos o nuevos vectores de ataque que emergen. Si aparece una nueva vulnerabilidad en una librería que usas, lo sabes inmediatamente y recibes un plan de remediación priorizado.

- Respuesta coordinada: Cuando se detecta algo crítico, no hay reuniones interminables para decidir qué hacer. Los playbooks automatizados ya están definidos: el sistema aísla el componente afectado, notifica a los equipos relevantes con información contextual y sugiere el fix específico.

Por ejemplo, según Radixweb, una empresa que adoptó DevSecOps pasó de ~4 despliegues al mes a ~10+ al mes y redujo los incidentes de seguridad en producción en ~82 %. ^9 Otros estudios muestran que organizaciones con pipelines automatizados logran ~12 despliegues por semana y tasas de fallos de cambio ~5 %. ^{10}

Equipos enfocados en lo importante

Quizás el beneficio más subestimado es liberar a tu equipo de seguridad del infierno de las tareas manuales repetitivas. En lugar de revisar manualmente miles de alertas falsas, pueden enfocarse en:

- Modelar amenazas específicas para tu industria

- Diseñar arquitecturas seguras para nuevos proyectos

- Educar a equipos de desarrollo en prácticas seguras

- Planificar estratégicamente cómo defender contra amenazas emergentes

Un ejemplo práctico: Antes de implementar un ecosistema de seguridad integrado, el equipo dedicaba gran parte de su tiempo —casi dos tercios de la jornada— a tareas manuales de triado de alertas, validación de falsos positivos y coordinación entre herramientas aisladas.

Con la automatización y la consolidación de fuentes de datos en una sola plataforma, el volumen de trabajo repetitivo se redujo drásticamente. Hoy, apenas un 15 % del tiempo del equipo se destina al triado inicial; el resto se aprovecha en actividades de mayor valor: entrenar a desarrolladores, mejorar la documentación de seguridad, ejecutar pruebas proactivas y diseñar estrategias defensivas más efectivas.

El resultado es doble: una postura de seguridad más madura y resiliente, y un equipo menos saturado y más motivado, que trabaja con foco en la prevención en lugar de apagar incendios. Diversos estudios y casos de implementación respaldan este tipo de mejora. Por ejemplo, Shield53 reportó una reducción del tiempo de triado de alertas a menos de 4 horas por turno tras automatizar procesos (Dropzone AI, 2024). ThreatQuotient documentó un 93 % de ganancia en eficiencia en la gestión de alertas, gracias a la automatización y el contexto compartido (ThreatQuotient ROI Whitepaper, 2023). A nivel académico, investigaciones como “Improved Detection and Response via Optimized Alerts” (Capitol Technology University, MDPI 2022) destacan que los analistas de seguridad invierten entre 40 % y 60 % de su tiempo en tareas de triado manual, lo que evidencia el impacto de la automatización para liberar capacidad y mejorar la moral del equipo.

ROI medible

- Las organizaciones que integran automatización de seguridad en sus pipelines y operaciones (detección → análisis → contención → prevención) reportan mejoras medibles: reducción del tiempo de respuesta a incidentes (algunos estudios indican reducciones de hasta ~90 % en MTTR). ^{11}

- También se observa una disminución de ruido y falsos positivos — por ejemplo, una entidad financiera redujo su volumen de alertas un ~85 % tras adoptar IA-alertas. ^{12} En términos de costo evitado, el promedio global de una brecha ronda los USD 4.88 millones. ^{13}

- Y en cuanto a eficiencia operativa, las guías de automatización indican mejoras del “500 % en capacidad de procesamiento de eventos” y “reducciones de 40-60 % en personal de seguridad” como resultado de la automatización y orquestación. ^{14}

Por tanto: integrar los silos de seguridad y automatizar no es solo una cuestión de organización elegante — es un imperativo para defender organizaciones modernas que operan a la velocidad del negocio digital.

En resumen

Hoy, la pregunta ya no es si te van a atacar, sino cuándo. Por eso, adoptar un ecosistema de seguridad integrado no es un lujo, es construir el sistema inmunológico digital de tu organización. Para esto no podemos únicamente reaccionar después de haber sido atacados, si no que vamos a prevenir que esto ocurra, y el camino mas adecuado implica reducir las vulnerabilidades y riesgos de los sistemas sensibles para evitar que los atacantes encuentren fisuras por donde comprometer nuestra organización. Porque en 2026 y los próximos años, proteger los datos y la reputación de tu empresa no es una opción, es una necesidad.